Jak zaszyfrować połączenie Wi-Fi w telefonie

Obecnie sieci Wi-Fi są wykorzystywane zarówno w domach prywatnych, jak i w różnych strukturach biznesowych. Aby użytkownicy mogli bezpiecznie korzystać z nich do własnych celów, ważne jest zastosowanie pewnych parametrów bezpieczeństwa. W przeciwnym razie dane o użytkownikach mogą stać się dostępne dla innych użytkowników w przestrzeni internetowej. I nie mówimy tu tylko o nazwisku czy numerze telefonu, ale o poufnych informacjach, w tym numerach kont.

Aby temu zapobiec, ważne jest korzystanie z szyfrowanych połączeń. Jednak nie wszyscy użytkownicy rozumieją, jak szyfrować WiFi i nadal korzystają ze swoich zwykłych połączeń. Ten artykuł zawiera niektóre z najpopularniejszych opcji szyfrowania danych. Niektóre z nich nie wymagają specjalnego wysiłku, ale są dość skuteczne w walce z nieuczciwymi działaniami. Przeanalizujmy każdą z nich tak szczegółowo, jak to tylko możliwe.

Powody szyfrowania połączeń Wi-Fi

Dzięki specjalnym algorytmom szyfrowania ustalane są pewnego rodzaju granice ochrony gadżetów. Algorytmy te są stosowane zarówno na stronach internetowych, jak i w aplikacjach. Ponieważ połączenia internetowe są uważane za podatne na ataki, najlepiej jest poprawić ich ochronę, w przeciwnym razie dostęp do danych mogą uzyskać osoby trzecie. Niektóre z najczęściej kradzionych danych obejmują:

- osobiste hasła

- dane kart bankowych;

- informacje o rachunku bieżącym.

Właściciel takich informacji może po prostu przejąć Twoje finanse, a ich odzyskanie będzie prawie niemożliwe. Dlatego najlepiej jest wcześniej zrozumieć, jak szyfrować połączenie internetowe i zrobić to tak szybko, jak to możliwe.

Szyfrowanie informacji nie gwarantuje bezpieczeństwa w Internecie. Jednak szansa na włamanie i utratę poufnych informacji będzie znacznie niższa. Szyfrowanie połączeń Wi-Fi pozwala zakodować wysyłane i odbierane informacje. W ten sposób będą one nieczytelne dla wszystkich użytkowników, z wyjątkiem tych, którzy posiadają klucz niezbędny do odszyfrowania. Jest to zauważalny wzrost bezpieczeństwa. Przyjrzyjmy się bliżej najpopularniejszym sposobem szyfrowania danych połączeń Wi-Fi.

Popularne opcje szyfrowania Wi-Fi

Wpisując w wyszukiwarkę frazę jak zaszyfrować moje połączenie internetowe, użytkownik może znaleźć dziesiątki różnych opcji. Niedoświadczony użytkownik od razu spróbuje uruchomić najprostszą z opcji. Ale bardziej doświadczony sprawdzi je, przeczyta i przestudiuje niezbędne informacje. Działania te są nie mniej ważnym elementem obrony.

Niestety, niektórzy oszuści mogą reklamować pewne metody szyfrowania, aby użytkownicy z nich korzystali. Problem polega jednak na tym, że takie metody mają raczej odwrotny skutek, a korzystając z jednej z opcji użytkownicy po prostu otwierają swoje dane przed osobami trzecimi. Wśród bezpiecznych i wygodnych sposobów szyfrowania Wi-Fi najbardziej powszechne są:

- korzystanie z popularnych protokołów szyfrowania danych;

- sprawdzanie ustawień routera;

- regularna zmiana nazwy sieci;

- regularna zmiana hasła sieciowego;

- korzystanie z sieci dla gości;

- korzystanie z serwerów proxy.

Każda z tych metod ma swoje zalety i wady. Ale ogólnie rzecz biorąc, wszystkie one pomagają chronić gadżet przed możliwym włamaniem. Pozostaje tylko zrozumieć, która opcja jest dla ciebie najlepsza i użyć jej do ochrony swoich danych osobowych.

Poznaj podstawowe protokoły szyfrowania danych

Przed odszyfrowaniem ruchu użytkownicy powinni zrozumieć podstawowe procesy. Zaszyfrowane dane mogą być odczytane tylko przez osobę posiadającą niezbędny klucz. Dlatego też tworzone są różne opcje protokołów szyfrowania danych. Eksperci wymieniają następujące opcje protokołów jako najpopularniejsze opcje szyfrowania:

- Wired Equivalent Privacy;

- Wi-Fi Protected Access;

- Wi-Fi Protected Access II.

Szukając odpowiedniego protokołu, ważne jest, aby zdać sobie sprawę, że każdy z nich może zapewnić bezpieczeństwo na różnych poziomach. Najsłabszym z powyższych protokołów jest WEP. Był to jeden z pierwszych protokołów, ale w obecnym środowisku nie zaleca się jego stosowania. Pozostałe protokoły są bardziej zaawansowane i mogą zapewnić bezpieczeństwo na poważnym poziomie.

Protokół warstwy 2 jest uważany za ulepszoną wersję Wi-Fi Protected Access. Jest on najczęściej używany przez użytkowników wraz z dynamicznym kluczem szyfrującym. Ze względu na ciągłą zmianę adresu IP znacznie trudniej jest go złamać. Z tego powodu ten protokół szyfrowania jest uważany za priorytetowy w użyciu i przy wyborze metod szyfrowania użytkownik powinien przede wszystkim zwrócić na niego uwagę.

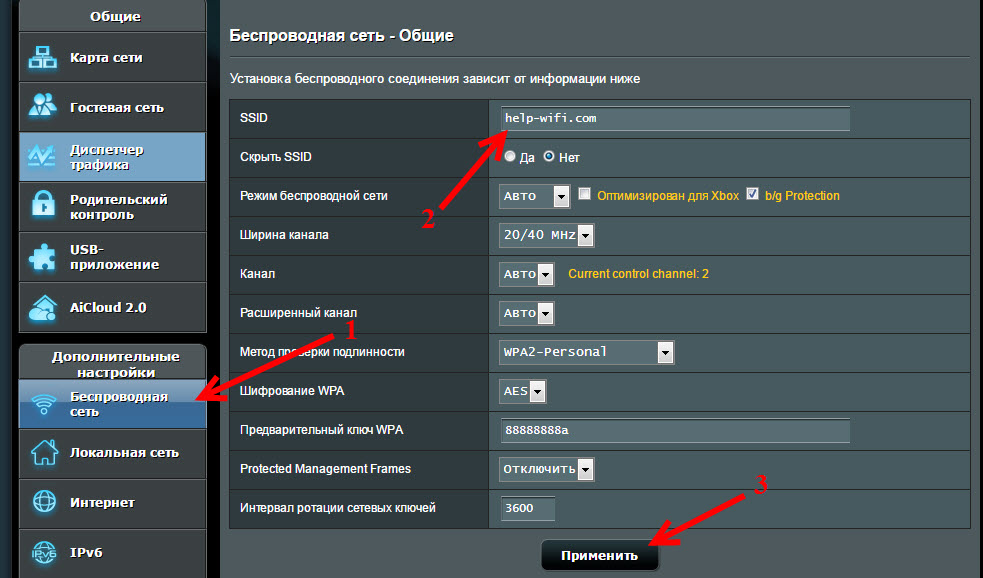

Sprawdzanie ustawień routera

Aby zaszyfrować ruch internetowy, użytkownicy muszą sprawdzić ustawienia routera. Ponieważ są one początkowo ustawione domyślnie, najlepiej jest zmienić wszystkie hasła, ustawienia zabezpieczeń i szyfrowania. Zazwyczaj podstawowe ustawienia nie są najsilniejsze. Dlatego przy mniej lub bardziej kompetentnym podejściu nie będzie trudno je zhakować.

Aby zapewnić odpowiednią ochronę, najlepiej przejść do ustawień routera. W tym celu wystarczy wpisać aktualny adres IP w przeglądarce i zalogować się. Po wprowadzeniu loginu i hasła można rozpocząć proces administracji. Prawidłowe skonfigurowanie wszystkich procesów pozwoli użytkownikom zwiększyć bezpieczeństwo routera i uniemożliwić oszustom włamanie się do sieci domowej.

Procedura nie zajmie dużo czasu. Jeśli masz obawy lub potrzebujesz porady, możesz skontaktować się z bliskimi, którzy są lepiej zorientowani w tej sprawie lub z zaufanymi firmami profilowymi. Po zakończeniu wszystkich procesów wystarczy zapisać i ponownie uruchomić router. Dla doświadczonej osoby proces ten zajmie nie więcej niż 10 minut. Ale warto je poświęcić, aby zwiększyć bezpieczeństwo poufnych danych w przestrzeni internetowej.

Zmiana nazw sieci

Dość prostym na pierwszy rzut oka sposobem szyfrowania ruchu internetowego bez vpn jest zmiana nazwy sieci. Jest to dość łatwe do zrobienia. Wydaje się, że zmiana nazwy połączenia nie pomoże, ale tak nie jest. Dzięki takiej zmianie można zmylić hakera, który nie jest świadomy zmiany nazwy. Po kilku niepowodzeniach może on całkowicie zrezygnować z próby uzyskania danych i przełączyć się na łatwiejsze „ofiary”. Haker może być przygotowany na konkretny model lub typ routera. A jeśli zmienisz nazwę na zupełnie inny wariant, hack się nie powiedzie. Aby to zmienić, należy:

- przejść do panelu administracyjnego;

- znaleźć domyślną nazwę sieci (lub SSID);

- zmienić nazwę i zapisać.

Podczas wprowadzania tych zmian ważne jest, aby nie wprowadzać danych osobowych. W takim przypadku wszelkie zmiany mogą tylko pogorszyć sytuację. Ale jeśli zostanie to zrobione inteligentnie, prawdopodobieństwo włamania do sieci będzie znacznie niższe. Oczywiście nie gwarantuje to pełnego bezpieczeństwa połączeń, ale dzięki tym zmianom bezpieczeństwo informacji będzie wyższe. I jest to cel, do którego dąży większość użytkowników szyfrujących sieć Wi-Fi.

Zmiana haseł sieciowych

Jak już zauważyliśmy, zaszyfrowany ruch sieciowy jest bezpieczniejszy dla użytkowników. Dlatego oprócz nazwy najlepiej jest zmienić domyślne hasło w sieci Wi-Fi. Są one dostępne dla użytkowników, wiele z nich jest tworzonych przez określone szyfry i nadawane przez generatory liczb losowych. Dlatego dla doświadczonego hakera ich złamanie nie będzie bardzo trudne. Regularna zmiana hasła pomoże zwiększyć bezpieczeństwo danych. Doświadczeni użytkownicy zalecają, aby podczas tworzenia hasła:

- używać generatorów haseł i regularnie je zmieniać;

- używać wielkich i małych liter w kombinacji hasła;

- dodawać do nich cyfry

- używać znaków specjalnych;

- minimalna długość hasła powinna wynosić 10 znaków.

Takie działania są niezwykle ważne dla bezpieczeństwa użytkowników. Nie należy umieszczać na routerze tego samego hasła, które było używane w poprzednim miejscu zamieszkania, ani używać go na zwykłych kontach (np. e-mail lub strony sieci społecznościowych). Należy również unikać używania znanych kombinacji popularnych znaków lub sekwencji numerycznych. Nie zaleca się korzystania z publicznie dostępnych pamiętnych dat z życia użytkowników. Jeśli to zrobisz, osłabisz bezpieczeństwo swoich połączeń.

Sieć dla gości

Inną ciekawą opcją szyfrowania ruchu sieciowego z Wi-Fi jest skonfigurowanie sieci gościnnych.W ten sposób będziesz mieć oddzielną sieć dla siebie i swojej rodziny, a osoby postronne nie będą miały do niej dostępu. Ten krok jest często stosowany w biurach lub miejscach publicznych (kawiarnie, restauracje, centra handlowe). Nikt jednak nie zabrania stworzenia analogu w domu.

Jeśli wiesz, jak skonfigurować sieć, utworzenie kolejnej nie będzie trudne. W sieci gościnnej możesz nie tylko chronić się przed innymi użytkownikami. Będziesz także zarządzać przepustowością i mieć możliwość ograniczenia dostępu do nieznanych urządzeń lub stron trzecich. A to znacznie poprawi bezpieczeństwo połączeń internetowych. W rzeczywistości, aby uzyskać dane z sieci, trzeba się do niej włamać. Jeśli używasz innych metod szyfrowania danych, szansę na sukces hakerów nie będą najwyższe.

Korzystanie z serwerów proxy

Ta metoda jest jedną z najpopularniejszych opcji szyfrowania całego ruchu sieciowego z gadżetu. Jest używana regularnie ze względu na wiele funkcji i korzyści. Serwer proxy faktycznie działa jako pośrednik. W rezultacie przekierowuje twoje żądania i otrzymujesz dobrze zaszyfrowany ruch WiFi. Niektóre z największych zalet tej metody obejmują:

- szybkość przetwarzania danych;

- elastyczność w działaniu;

- wysoki stopień bezpieczeństwa;

- brak typowych nieścisłości w porównaniu do innych opcji;

- prostota pracy.

Główną zaletą serwerów proxy jest szybkość przetwarzania danych. Jest ono znacznie szybsze niż w przypadku połączeń VPN. Jest to możliwe dzięki połączeniu niezależnych procesów w węzłach między żądaniem docelowym a proxy. W rzeczywistości opóźnienie transferu danych jest niwelowane dzięki tej autonomii.

W przeciwieństwie do innych opcji, ekspozycja proxy może być ograniczona do określonych aplikacji, a ta elastyczność nie jest dostępna we wszystkich opcjach. Jeśli korzystasz z takich serwerów za pośrednictwem komputera, możliwe jest, aby nie rozszerzać ich wpływu na określone domeny. Ponadto praca serwerów proxy jest bardzo trudna do wykrycia. Trzeba wykonać dodatkową konfigurację, a poszczególne serwery mogą podawać informacje o pracy połączeń HTTPS. Warunkowy VPN będzie zauważalny nawet dla prymitywnych programów.

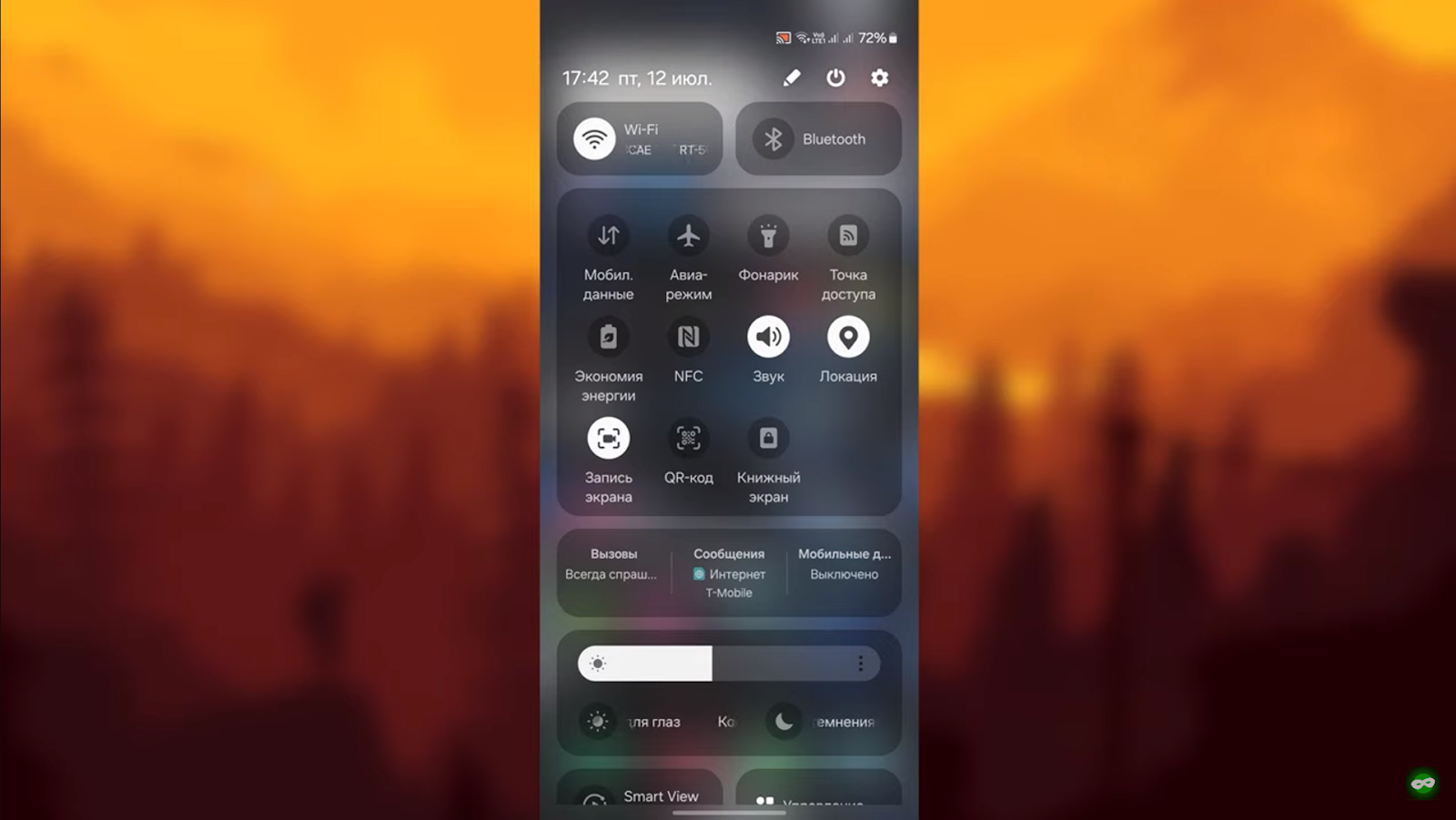

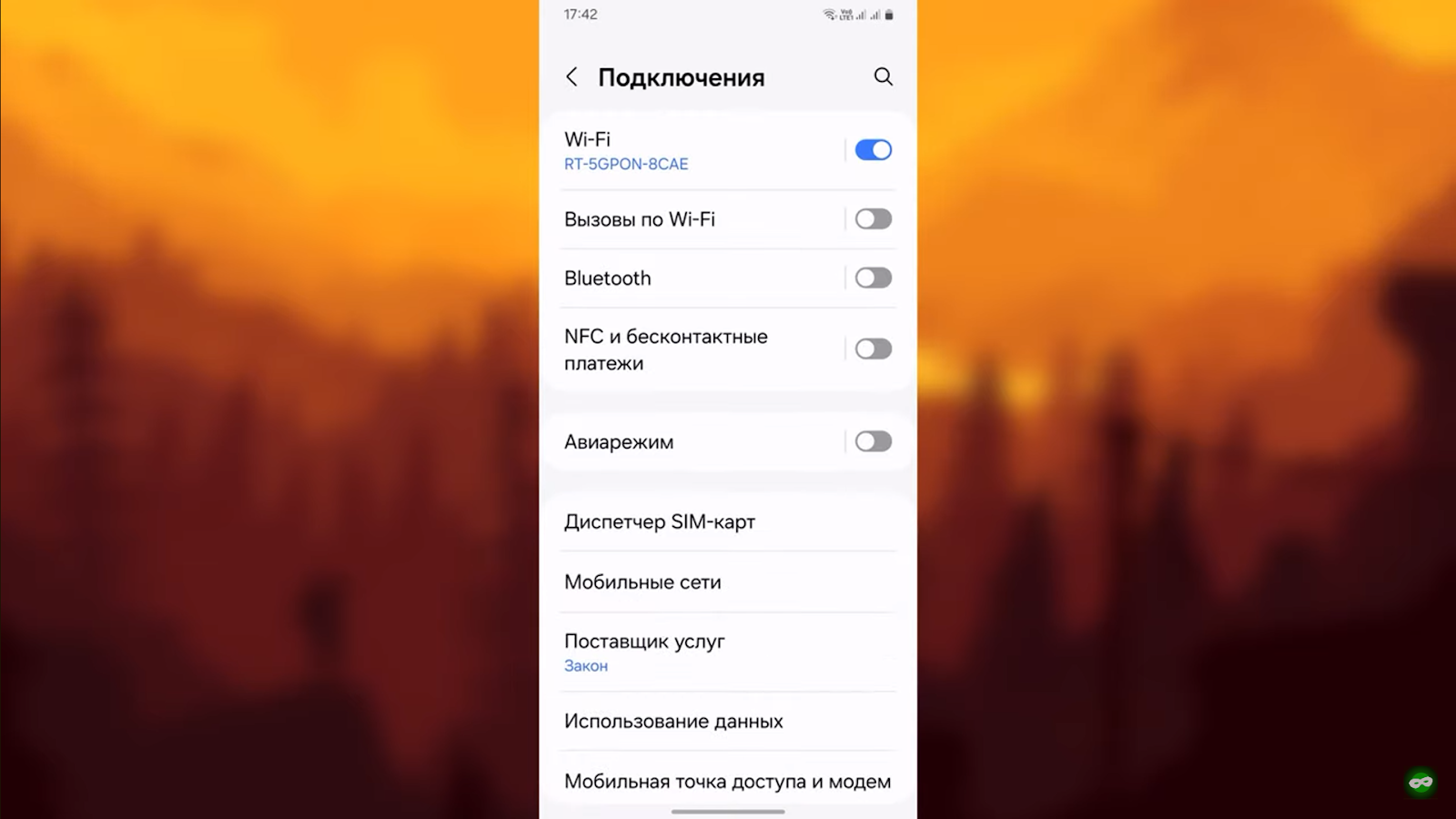

W przeciwieństwie do innych opcji szyfrowania, proxy nie zostanie przerwane. Ponadto system nie wymaga wysoko funkcjonującego smartfona do instalacji. Dlatego serwery te są zdecydowanie warte wykorzystania w pracy. Można je skonfigurować w następujących krokach:

otwórz ustawienia na smartfonie i określ Wi-FI

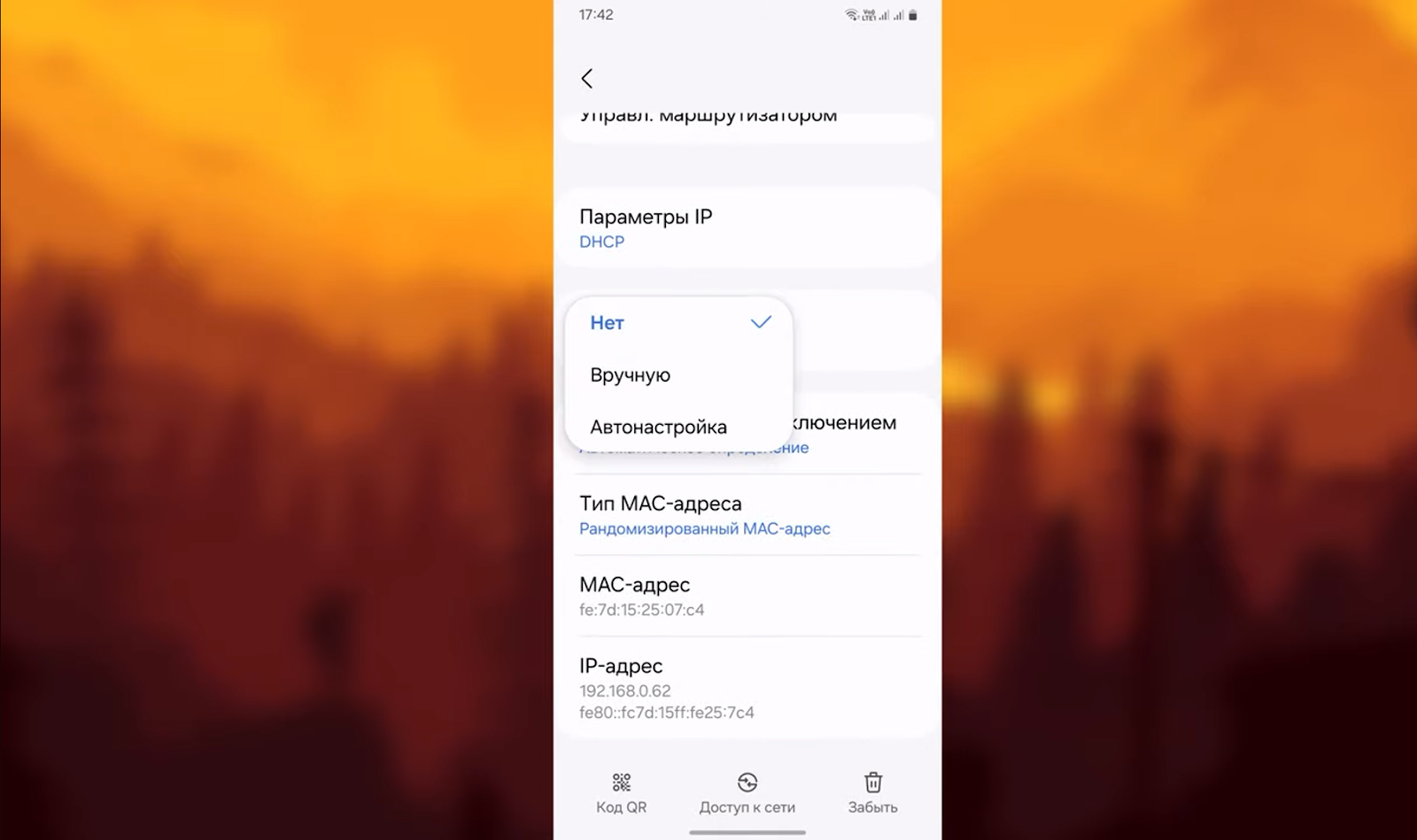

określić bieżące połączenie i kliknąć strzałkę (lub kółko) po prawej stronie ekranu

wybierz opcję Proxy i wybierz „Ręcznie” zamiast „Nie”.

w nowym menu wprowadź nazwę hosta, port i określ wykluczone witryny.

zapisać wprowadzone dane i przekazać autoryzację dla prywatnych serwerów proxy.

Następnie można uruchomić niestandardowy serwer proxy i nie martwić się o poziom szyfrowania połączenia Wi-Fi.

Wnioski

Jak widać, istnieje wiele opcji szyfrowania połączenia Wi-Fi. Użytkownik musi tylko wybrać najbardziej odpowiedni dla siebie i skorzystać z takiego kroku. Jeśli tego nie zrobi, bezpieczeństwo jego połączeń może zostać naruszone. To z kolei może prowadzić do nieoczekiwanych kłopotów dla użytkownika. Dlatego warto skorzystać przynajmniej z jednej z wymienionych przez nas opcji szyfrowania danych.

Przeczytaj także

Jak serwery proxy mogą chronić prywatność

Bezpieczne wyszukiwanie informacji w przestrzeni internetowej i ochrona danych użytkownika jest głównym czynnikiem dla użytkowników. Dlatego z wyprzedzeniem badają wszystkie...

Najbezpieczniejsze przeglądarki dla iPhone’a

Bezpieczeństwo użytkownika jest ważnym kryterium przy wyborze przeglądarki do wyszukiwania w Internecie. Wielu użytkowników stara się znaleźć najlepszą opcję, która...

Najbezpieczniejsze przeglądarki na Androida

Większość użytkowników korzysta z Internetu w celach rekreacyjnych lub do przeglądania różnych treści. Jednak większość użytkowników używa go do pracy...

Jaka jest różnica między protokołami IPv4 i IPv6?

W Internecie można znaleźć wiele informacji na temat tego, jakie protokoły IP są używane do komunikacji. Ponieważ tysiące różnych urządzeń...